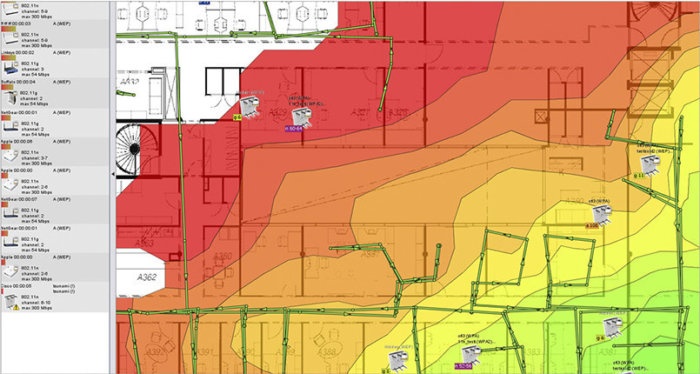

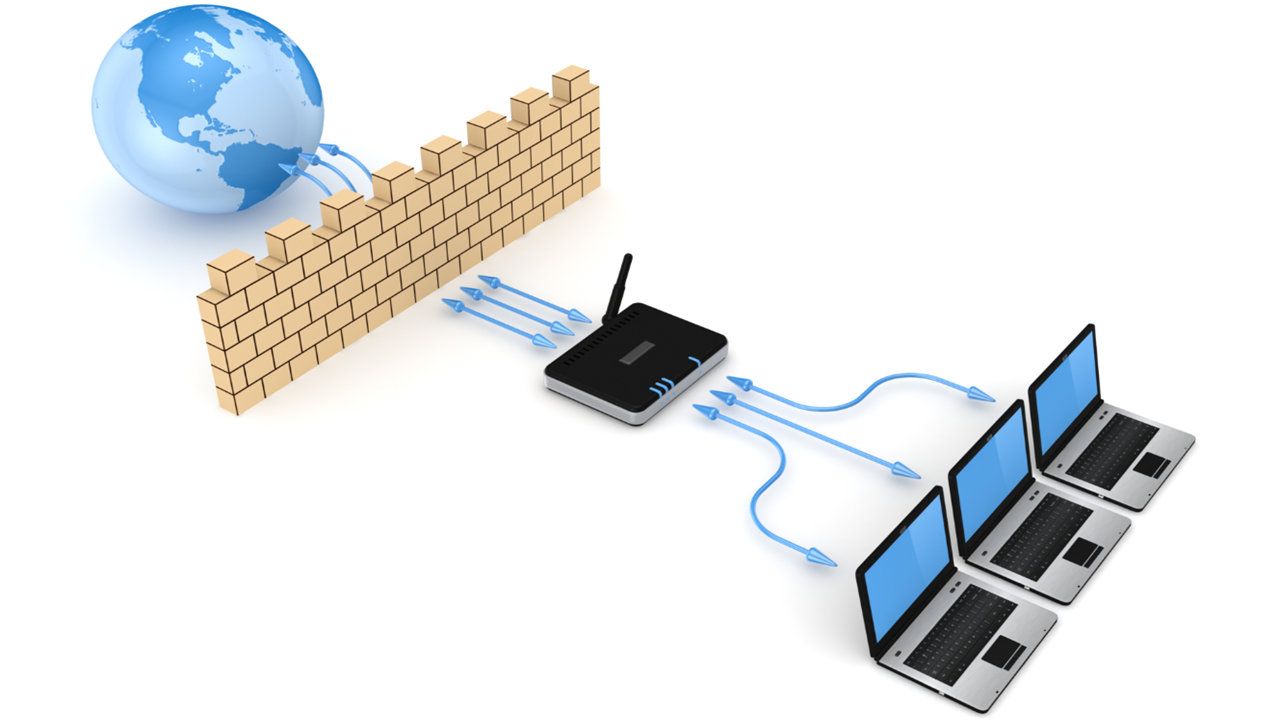

Noti_infosegura: Herramientas para desarrollar o elegir un modelo de monitoreo, detección y auditoría del tráfico en la red que mejore el nivel de seguridad de las organizaciones – Seguridad de la información

Auditorías de Ciberseguridad: Tipos, escenarios de aplicación y resultados esperados | Tu Sherpa Digital